El equipo de investigación de ESET, compañía líder en detección proactiva de amenazas, identificó la distribución de una versión maliciosa de Telegram para Android presentada como una app llamada Shagle, un servicio de video chat que no tiene una versión para móviles.

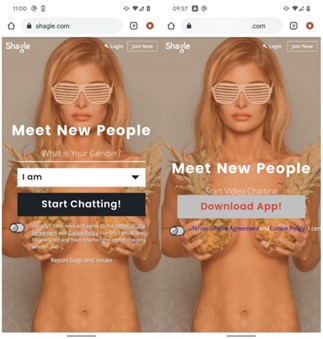

ESET, compañía líder en detección proactiva de amenazas, identificó una campaña en curso que se atribuye al grupo de APT StrongPity. Activa desde noviembre de 2021, la campaña ha estado distribuyendo una aplicación maliciosa a través de un sitio web que se hace pasar por Shagle, un servicio de video chat que ofrece comunicaciones cifradas entre extraños. A diferencia del sitio legítimo de Shagle cuyo servicio es basado en la web y que no ofrece una aplicación móvil oficial para acceder a sus servicios, el sitio falso solo proporciona una aplicación para Android para descargar y no es posible utilizar el servicio web.

Este backdoor de StrongPity tiene varias funciones de espionaje: sus 11 módulos activados dinámicamente permiten grabar llamadas telefónicas, recopilar mensajes SMS, acceder a la lista de registros de llamadas, lista de contactos y mucho más. Si la víctima habilita a la app maliciosa los servicios de accesibilidad, uno de sus módulos también tendrá acceso a las notificaciones entrantes y podrá exfiltrar la comunicación de 17 aplicaciones, entre ellas Viber, Skype, Gmail, Messenger y Tinder.

Puntos claves de la investigación de ESET:

- Para distribuir la falsa app con funcionalidades de backdoor el grupo StrongPity utiliza un sitio web que imita el sitio oficial del servicio Shagle.

- La aplicación que se descarga del sitio falso es una versión modificada de la aplicación de código abierto Telegram, reempaquetada con el código del backdoor de StrongPity.

- ESET atribuye esta amenaza al grupo de APT StrongPity a partir de las similitudes en el código con el backdoor utilizado en una campaña anterior y que la aplicación está firmada con un certificado utilizado anteriormente por StrongPity.

- El backdoor de StrongPity es modular y tiene varias funciones de espionaje. Todos los módulos binarios necesarios se cifran mediante AES y se descargan de su servidor C&C.

- Esta es la primera vez que los módulos descritos y funcionalidad de StrongPity se documentan públicamente.

“La aplicación maliciosa es, de hecho, una versión completamente funcional pero troyana de la aplicación legítima de Telegram. Sin embargo, se presenta como la aplicación de Shagle, la cual no existe. Nos referiremos a esta app como la falsa aplicación de Shagle, la aplicación troyanizada de Telegram o el backdoor de StrongPity. Los productos de ESET detectan esta amenaza como Android/StrongPity.A.”, comenta Camilo Gutiérrez Amaya de ESET Latinoamérica.

Es probable que la campaña apunte a un objetivo muy específico y limitado, ya que la telemetría de ESET aún no identifica a ninguna víctima. Durante la investigación, la versión analizada del malware disponible en el sitio web falso ya no estaba activa. Por lo tanto, no fue posible instalarlo correctamente y activar su funcionalidad de backdoor porque StrongPity no obtuvo su propia ID de API para la aplicación troyanizada de Telegram. Pero eso podría cambiar en cualquier momento si el atacante decide actualizar la aplicación maliciosa.

Esta campaña del grupo StrongPity se basa en un backdoor para Android que se despliega desde un dominio que contiene la palabra “dutch”. Este sitio web se hace pasar por el servicio legítimo llamado Shagle (shagle.com). La aplicación maliciosa se proporciona directamente desde el sitio web que suplanta la identidad y nunca estuvo disponible en la tienda Google Play. Es una versión troyanizada de la aplicación legítima Telegram, presentada como si fuera la aplicación Shagle, aunque actualmente no existe una aplicación oficial de Shagle para Android.

En el sitio falso, el código HTML incluye evidencia de que fue copiado del sitio legítimo shagle.com el 1 de noviembre de 2021, utilizando la herramienta automatizada HTTrack. El dominio malicioso se registró el mismo día, por lo que el sitio falso y la app falsa de Shagle pueden haber estado disponibles para su descarga desde esa fecha.

“La aplicación falsa de Shagle se alojó en el sitio web que se hacía pasar por el sitio oficial de Shagle, desde el cual las víctimas tenían que elegir descargar e instalar la aplicación. No hubo ningún subterfugio que sugiriera que la aplicación estaba disponible en Google Play y no sabemos cómo las víctimas potenciales fueron atraídas o descubrieron el falso sitio web”, concluye Gutiérrez Amaya de ESET.

Para conocer los detalles técnicos de esta campaña, información detallada sobre del conjunto de herramientas utilizado por el grupo, capacidades del backdoor e Indicadores de Compromiso, visite: https://www.welivesecurity.com/2023/01/10/strongpity-espionage-campaign-targeting-android-users/