ESET Latinoamérica, compañía líder en detección proactiva de amenazas, repasa las formas más comunes en que se cometen delitos como el robo de cuentas, suplantación de identidad o incluso distribuir malware vía WhatsApp.

La forma en que los ciberdelincuentes utilizan WhatsApp para cometer algún tipo de fraude es muy variada y existen distintas modalidades. ESET, compañía líder en detección proactiva de amenazas, asegura que la mayoría de los engaños que circulan a través de la app o en su nombre utilizan la ingeniería social; es decir, manipulan al usuario al hacerle creer algo que no es y así convencerlo de que realice una acción que le interesa al delincuente.

Si bien muchas modalidades comparten características, ESET la destaca de la siguiente manera:

- Engaño del falso aniversario de una marca: Comienza con un mensaje que llega a la potencial víctima e indica que una marca o servicio conocido está celebrando su aniversario y que por ello está ofreciendo algún tipo de regalo o beneficio. El mensaje incluye un enlace para que el usuario pueda acceder a su premio, pero antes de obtenerlo suele tener que completar una encuesta. Luego, para continuar debe compartir el mensaje con determinada cantidad de contactos o grupos de WhatsApp. Sin embargo, el regalo o premio nunca se concreta y el usuario es redirigido a sitios que despliegan publicidad invasiva. En algunos casos las campañas maliciosas solicitan a la víctima que descargue aplicaciones o complementos sospechosos que generalmente terminan en la instalación de algún tipo de adware que despliega publicidad invasiva y recolecta información del usuario.

- Falsas ayudas económicas: Los estafadores buscan aprovechar las necesidades económicas de los ciudadanos para engañarlos y robar sus datos personales. Los datos personales, como nombre, fecha de nacimiento, número de documento, nacionalidad, entre otros, además de ser comercializados en foros, son utilizados por los delincuentes para realizar otros fraudes.

Este engaño suele comenzar por un mensaje sobre un programa de ayuda solidaria para determinados sectores de la población e invitan a quienes cumplan con los requisitos a inscribirse para recibir la ayuda. Los usuarios deben completar un formulario, pero esta información es la que recolectan quienes están detrás de este tipo de engaño. Muchas de estas campañas utilizan la imagen y/o el nombre de algún organismo gubernamental o de algún programa legítimo de alguna fundación o incluso una compañía. Si bien ESET observó que el objetivo suele ser recolectar información personal, también identificó campañas que buscan monetizar el engaño a través de la instalación de adware o de algún mecanismo para desplegar publicidad no deseada.

- Engaños al azar para obtener datos personales: El mismo comienza con un mensaje de un número desconocido, de alguien que juega a la incógnita e intenta hacer creer al usuario desprevenido que es alguien que conoce y que está en otro país. Generalmente comienza con:

Hola, ¿cómo estás? Un saludo a la distancia. Te mando un fuerte abrazo.

Luego, continúa con algo similar a:

Imagino que te acuerdas quien está escribiéndote desde España, ¿no?

¿No me digas que eres Mireya?

Pues claro que sí, ¿cómo están por ahí?

Este fue un diálogo real entre estafador y potencial víctima que decidió seguir la conversación y engañar al delincuente.

La intención es ver si la víctima le da pie al estafador de continuar con el plan. El objetivo es pedirle una ayuda por un pequeño percance. Entonces el supuesto conocido le cuenta que está regresando al país y que tuvo un problema con su pasaporte y no pudo abordar el avión, pero que las maletas sí salieron. Engonces le pregunta si podría recibirlas y en caso de que acceda, le solicita fotos de su documento de ambos lados para hacer el trámite correspondiente y que pueda recibir las maletas.

- Herramientas para espiar WhatsApp: En las tendencias de búsqueda de Google “espiar whatsapp” es un término muy buscado, existe un interés de usuarios que buscan la forma de espiar las conversaciones de la cuenta de un tercero. Y los estafadores lo saben, por eso aparecen indexados en Google una gran cantidad de sitios de dudosa reputación que prometen una solución para espiar. El objetivo verdadero suele ser mostrar anuncios y recolectar información de quienes deciden probar estas aplicaciones, extensiones o servicios online.

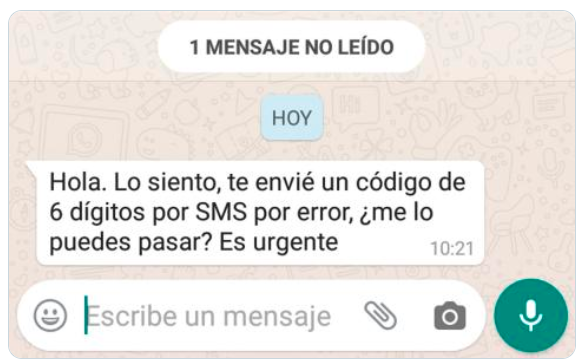

- Secuestro de cuenta de WhatsApp: Cuando se instala la app de WhatsApp en un equipo nuevo se debe ingresar el número de teléfono asociado a nuestra cuenta. Luego, un mensaje vía SMS llegará con un código de verificación de seis dígitos para validar la identidad del usuario. Este proceso es aprovechado por los atacantes que buscan tomar el control de las cuentas, tanto de usuarios como de empresas.

La víctima recibe en su teléfono un mensaje de texto o vía WhatsApp solicitando si por favor puede reenviar el código de seis dígitos que por error se envió a su teléfono. El mensaje puede ser de un contacto que perdió el acceso a su cuenta o de un número desconocido. Si la víctima desprevenida accede y reenvía el código que llegó inesperadamente, es probable que pierda el control de su cuenta de WhatsApp si no tenía habilitada la autenticación en dos pasos.

Pie de imagen: Ejemplo de mensaje que solicita enviar el código de verificación de seis dígitos de WhatsApp.

ESET también identificó ciberdelincuentes se hacen pasar por la cuenta oficial de WhatsApp de organismos públicos o del sector de la salud, para distintos tipos de engaño, y uno de ellos es robar el código de verificación de WhatsApp. Por ejemplo, cuando en Argentina estafadores se hicieron por el Gobierno y se contactaron con usuarios para asignar turnos para la vacuna contra el COVID-19 con el verdadero objetivo de robar el código de verificación de WhatsApp para luego estafar a sus contactos y descargar su información.

Otra forma muy recurrente que utilizan los cibercriminales para robar cuentas de WhatsApp es a través del SIM Swapping, aunque esto va más allá de WhatsApp y permite el secuestro de otras cuentas, incluso las credenciales bancarias. SIM Swapping se produce cuando los delincuentes logran engañar a la compañía telefónica y obtienen un chip con tu línea telefónica haciéndose pasar por el usuario. De esta manera, toman el control de la línea telefónica y el SMS con el código de verificación llegará al atacante que tiene el control de los SMS.

- Estafas de suplantación de identidad en WhatsApp: Una vez que obtienen acceso, los delincuentes utilizan las cuentas de diferentes formas. Por ejemplo, suplantando la identidad de las víctimas. Para ello suelen descargar la lista de contactos, la imagen de perfil de la cuenta y otra información relevante en caso de que quieran crear un perfil falso con otro número, pero también se comunican directamente desde la cuenta robada con familiares y amigos para solicitar dinero por una supuesta emergencia o convencerlos para realizar alguna otra acción.

En algunas campañas más sofisticadas y que sirven para entender cómo se conectan los datos robados entre los servicios, a partir del compromiso de una cuenta de correo los criminales realizan estafas de suplantación de identidad a través de WhatsApp. Hace unos meses se conoció el caso de un usuario que sufrió el compromiso de su cuenta Outlook y los atacantes descargaron una copia con la lista de contactos del correo, fotografías y su nombre completo. Luego, con esta y otra información recolectada, crearon cuentas de WhatsApp y se contactaron con su lista de contactos suplantando la identidad de la víctima y ofreciendo dólares para vender.

Por último, hay casos en los que se utilizan perfiles falsos de WhatsApp haciéndose pasar por organismos gubernamentales. Los delincuentes se comunican a través del chat o llamadas de voz desde cuentas de empresa que incluyen el logo del organismo. Entonces, un falso representante intenta hacer creer a la víctima que es elegible para recibir una ayuda económica del estado o un bono. Sin embargo, para poder acreditar la ayuda económica en su cuenta los delincuentes solicitan un código y en realidad lo que entrega la víctima confundida son las claves para acceder a la cuenta bancaria.

- Falsas actualizaciones con nuevas funcionalidades para WhatsApp: Estas campañas fraudulentas que hacen referencia al lanzamiento de una versión de la aplicación con funciones nuevas. ESET observó ejemplos de estos engaños invitando a descargar WhatsApp rosa y de otros colores, como azul o nombres como WhatsApp Plus. La de WhatsApp Rosa, por ejemplo, lejos de ser una campaña inofensiva lo que hacía era descargar un troyano en el teléfono de la víctima.

- Distribución de malware vía WhatsApp: Se han detectado campañas para distribuir malware a través de WhatsApp. El año pasado, por ejemplo, ESET analizó un malware que se propagaba a través de la aplicación y que intentaba engañar a las víctimas para que descarguen una aplicación de un sitio web que simula ser Google Play. Una vez instalada la app maliciosa, cualquier mensaje que llegaba al dispositivo de la víctima era respondido automáticamente con un mensaje personalizado que incluía un enlace para descargar la falsa app. Si bien la amenaza aparentemente buscaba desplegar publicidad invasiva en el teléfono de la víctima, según explicó el investigador Lukas Stefanko, “este malware posiblemente podría distribuir amenazas más peligrosas ya que el texto del mensaje y el enlace a la aplicación maliciosa se reciben del servidor del atacante. Simplemente podría distribuir troyanos bancarios, ransomware o spyware”.

Por último, los atacantes también suelen recurrir a la distribución de malware a través de correos de phishing que se hacen pasar por comunicaciones oficiales de WhatsApp. En 2021, por ejemplo, una campaña de phishing que circulo principalmente en España simulando ser oficial e invitando a descargar una copia de seguridad de las conversaciones y el historial de llamadas en la aplicación. Sin embargo, el archivo HTML adjunto que redirecciona para la descarga de un archivo comprimido ZIP, que a su vez contiene un archivo MSI que descarga el malware. En este caso era el troyano bancario Grandoreiro.

“La principal recomendación es aprender a desconfiar. No hacer clic en cualquier enlace que recibimos ni completar con nuestra información personal cualquier formulario que nos llega. Lo segundo es habilitar la autenticación en dos pasos en WhatsApp, y en lo posible utilizando una app de autenticación y no el SMS. De esta manera evitamos el secuestro de cuentas. También, es recomendable contar con una solución de seguridad instalada, configurada y actualizada en el dispositivo, que permita identificar y bloquear los sitios o archivos maliciosos utilizados generalmente en este tipo de campañas fraudulentas.”, comenta Camilo Gutiérrez Amaya, Jefe del Laboratorio de Investigación de ESET Latinoamérica.