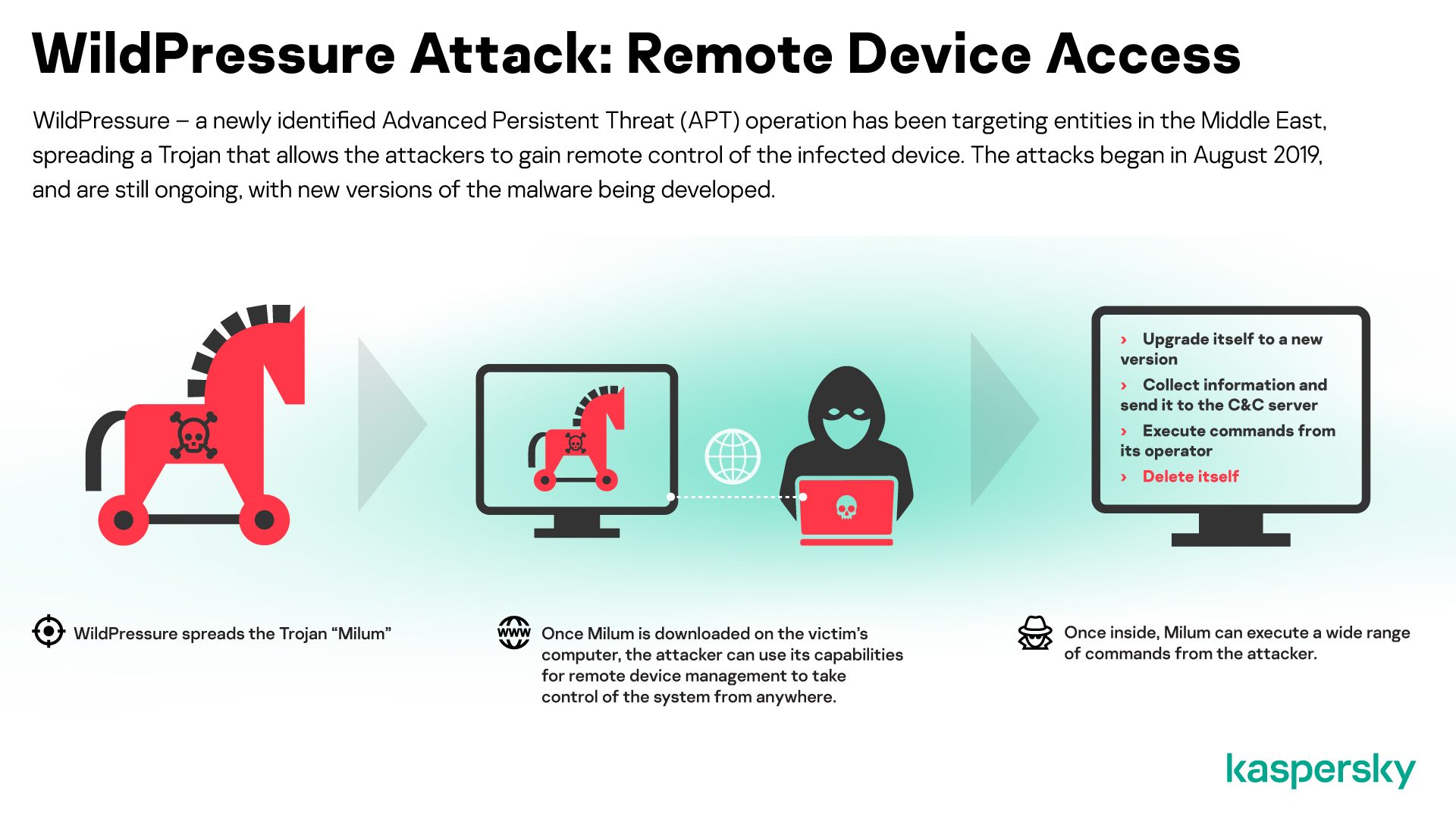

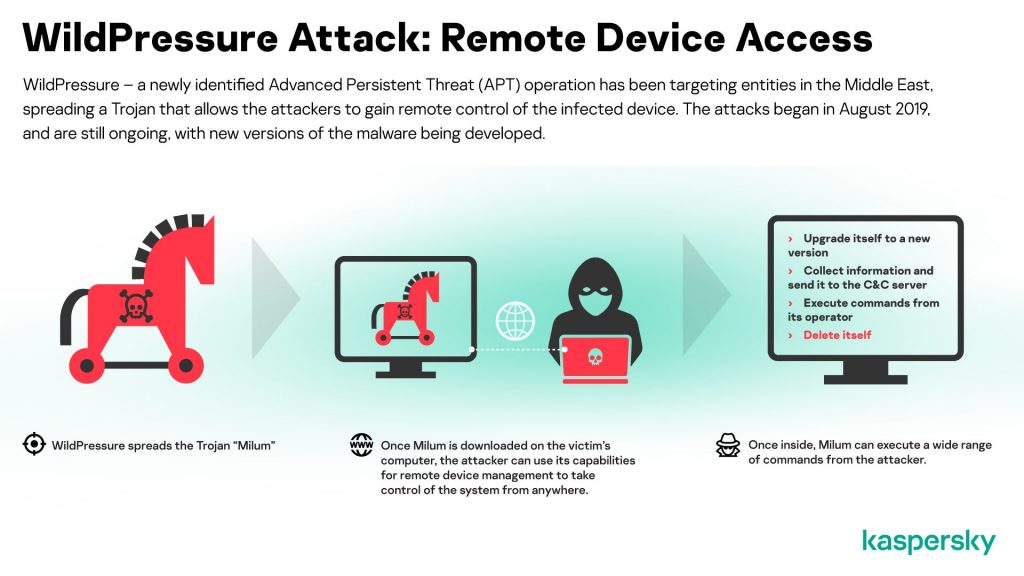

Los expertos del Equipo Global de Investigación y Análisis (GReAT, por sus siglas en inglés) de Kaspersky han descubierto una campaña de ataques dirigidos cuya intención es distribuir Milum, un troyano malicioso que consigue el control a distancia de los dispositivos de varias organizaciones, incluso las que pertenecen al sector industrial. Esta operación aún está activa y se conoce como WildPressure.

Las amenazas

persistentes avanzadas (APTs, por sus siglas en inglés) suelen relacionarse con

los tipos más complejos de ataques cibernéticos; con mucha frecuencia, el

atacante obtiene secretamente amplio acceso a un sistema para robar información

o interrumpir su normal funcionamiento. Estos ataques son creados y realizados

generalmente por agentes que cuentan con acceso a grandes recursos financieros

y profesionales. Es por eso que WildPressure rápidamente llamó la atención de

los investigadores de Kaspersky.

Hasta ahora, el equipo

pudo encontrar varias muestras casi idénticas del troyano «Milum» que

no comparten similitudes de código con ninguna campaña maliciosa conocida.

Todos tienen sólidas posibilidades de manejar dispositivos a distancia, lo que

significa que una vez afectado el sistema un atacante puede tomar el control

desde cualquier lugar. El troyano puede, en particular:

- Descargar

y ejecutar órdenes desde su operador

- Recopilar

diversa información de la máquina atacada y enviarla al servidor de mando y

control

- Actualizarse

a una versión más nueva

El equipo GReAT de

Kaspersky fue testigo por primera vez de la propagación del troyano

«Milum» en agosto de 2019. El análisis del código de ese malware

mostró que los tres primeros ejemplos fueron creados en marzo de 2019. Según la

telemetría disponible, los investigadores de Kaspersky creen que la mayoría de

los objetivos de esta campaña están situados en el Medio Oriente y que la

campaña se mantiene activa.

Desafortunadamente, aún hay muchas cosas de

esta campaña que no están claras, incluso el mecanismo exacto de cómo se

propaga Milum.

«Siempre que el sector industrial es objetivo de los ataques, resulta

preocupante. Los analistas deben prestar atención porque las consecuencias de

un ataque contra un objetivo industrial pueden ser devastadoras. Hasta el

momento, no hemos visto ninguna pista que respalde la idea de que los atacantes

que han creado WildPressure tengan otras intenciones además de recopilar

información de las redes objetivo. Sin embargo, esta campaña todavía se está

desarrollando activamente; ya hemos descubierto nuevas muestras maliciosas,

aparte de las tres descubiertas originalmente. No sabemos todavía qué sucederá

a medida que WildPressure se desarrolle, pero continuaremos monitoreando su

progreso», dice el investigador principal de seguridad Denis

Legezo.

Para evitar ser víctima de un ataque dirigido, los

expertos de Kaspersky recomiendan:

- Asegúrese de actualizar regularmente todo el

software utilizado en su organización, especialmente cuando llega al

mercado un nuevo parche de seguridad. Los productos de seguridad con

capacidades de evaluación de vulnerabilidad y administración de parches

pueden ayudar a automatizar estos procesos.

- Seleccione una solución de seguridad comprobada,

como Kaspersky

Endpoint Security, que esté equipada con capacidades de detección

basadas en el comportamiento para ofrecer protección eficaz contra

amenazas conocidas y desconocidas, incluso las que se aprovechan de las vulnerabilidades.

- Además

de adoptar una protección esencial para los endpoints,

implemente una solución de seguridad de nivel corporativo, como Kaspersky Anti Targeted Attack Platform, que detecte a tiempo amenazas avanzadas al nivel

de la red.

- Asegúrese de que su personal entienda la capacitación básica en higiene de

seguridad cibernética, ya que muchos ataques dirigidos comienzan con phishing u

otras técnicas de ingeniería social.

Asegúrese también de que su equipo de seguridad tenga acceso a la inteligencia más reciente sobre las amenazas cibernéticas. Los clientes de Kaspersky APT Intelligence Reporting tienen acceso a los informes privados sobre los últimos acontecimientos en el panorama de las amenazas.